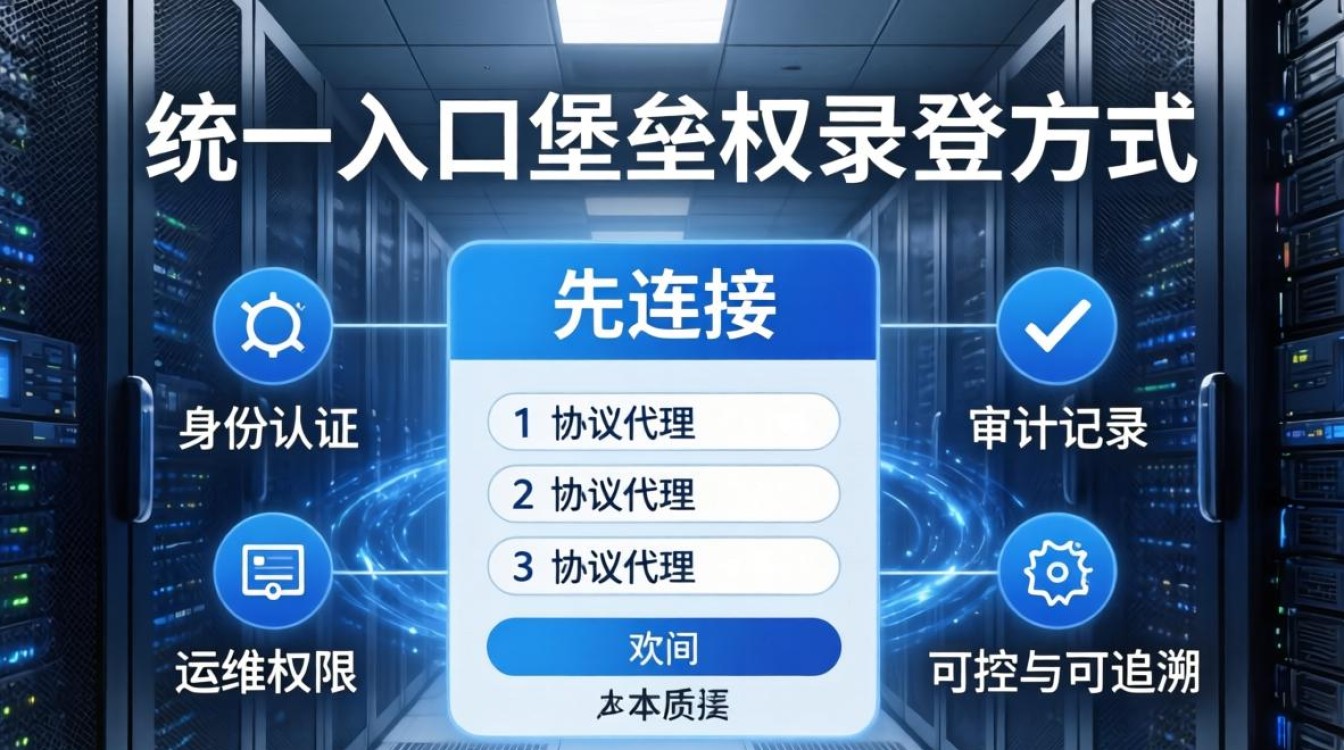

服务器堡垒机登录方式的核心在于通过统一入口、身份认证、协议代理和审计记录,实现运维权限的可控与可追溯,其本质是“先连接、后授权、全程审计”的安全闭环,企业应优先选择支持多因素认证与细粒度授权的登录方案,摒弃直连服务器的传统习惯,将运维入口彻底收束至堡垒机,以此构建零信任安全架构的基石。

服务器堡垒机登录方式的核心流程

运维人员要想安全访问后端资源,必须遵循标准化的登录链条,这不仅是技术操作规范,更是合规审计的硬性要求。

- 统一入口接入 运维人员通过浏览器访问堡垒机Web界面,或通过SSH客户端连接堡垒机,这是唯一的运维入口,所有后续操作均由此发起。

- 身份鉴别与认证 输入用户名和密码,这是基础认证,为了提升安全性,必须开启多因素认证(MFA),如短信验证码、动态令牌或生物特征识别,只有通过认证,才能建立会话。

- 资产授权与选择 认证通过后,系统展示该用户有权访问的服务器列表,用户看不到无权限的资产,这实现了资产的逻辑隔离。

- 协议代理与连接 用户点击目标服务器,堡垒机代替用户发起连接请求,堡垒机使用托管账号或高权限账号登录目标服务器,用户无需知晓目标服务器的真实密码。

- 会话建立与操作 连接成功,用户开始运维操作,所有指令均经过堡垒机转发,且被全程记录。

主流登录方式的技术实现与选择

不同的运维场景对应不同的登录技术,选择合适的方式能大幅提升效率与安全性。

- Web页面登录(B/S架构)

这是最便捷的方式,无需安装客户端,打开浏览器即可运维。

- 适用场景:临时运维、Windows服务器RDP运维、文件传输。

- 优势:跨平台,不仅支持SSH,还支持RDP、VNC等多种协议,界面直观,集成了文件上传下载功能。

- 操作逻辑:登录Web控制台 -> 点击“主机列表” -> 选择协议类型(SSH/RDP) -> 自动打开会话窗口。

- SSH客户端登录(C/S架构)

对于习惯使用Xshell、SecureCRT、Putty等工具的运维人员,这种方式体验更佳。

- 适用场景:高频次Linux运维、自动化脚本执行。

- 配置要点:在本地SSH客户端配置会话,主机地址填写堡垒机IP,端口填写堡垒机SSH端口。

- 交互细节:连接后,堡垒机会提示输入用户名密码,认证成功后,部分堡垒机支持“映射账号”或“快捷命令”,直接输入

ssh target_ip即可跳转,甚至支持通过ssh user@target_ip@bastion_ip的ProxyCommand方式实现透明登录。

- API接口登录(自动化运维)

针对DevOps流水线或自动化脚本,通过调用堡垒机API获取临时访问令牌或会话凭证。

- 适用场景:CI/CD发布、批量自动化巡检。

- 安全价值:避免将服务器明文密码写入脚本,通过令牌控制有效期,实现最小权限原则。

登录过程中的关键安全控制策略

仅仅能登录是不够的,专业的服务器堡垒机登录方式必须内嵌安全控制机制,防止权限滥用。

- 细粒度授权模型(RBAC)

登录不是终点,授权才是核心,系统应支持基于角色的访问控制。

- 时间限制:仅允许在工作时间登录服务器,非工作时间拒绝连接。

- 来源IP限制:只允许特定IP段或VPN环境登录,防止公网直接攻击。

- 命令拦截:登录后,输入

rm -rf /等高危命令,堡垒机应立即拦截并阻断会话,同时报警。

- 托管账号与自动改密

运维人员不应掌握服务器真实密码。

- 单点登录(SSO)体验:用户只需记住堡垒机密码,系统自动映射到目标服务器的账号。

- 自动改密:堡垒机定期自动更改目标服务器密码,用户无感知,彻底杜绝密码泄露风险。

- 多因素认证(MFA)的强制实施

密码泄露是安全短板,在登录环节强制开启MFA是行业最佳实践。

- 动态令牌:结合Google Authenticator或硬件Key,每30秒生成一次性密码。

- 合规要求:满足等保2.0三级要求,必须采用两种或两种以上组合的鉴别技术。

常见登录故障排查与解决方案

在实际部署中,登录失败是运维反馈最多的问题,需具备专业的排查思路。

- 连接超时或拒绝

- 网络层面:检查防火墙策略,确认客户端到堡垒机端口(如22、443、3389)是否放行。

- 服务状态:检查堡垒机系统服务是否正常运行,负载是否过高导致无法响应。

- 认证失败

- 账号锁定:连续输错密码触发锁定策略,需管理员解锁或等待解锁时间。

- 时间偏差:MFA动态令牌验证失败,通常是因为客户端与服务器时间不同步,需配置NTP服务校准时间。

- 目标服务器连接失败

- 账号映射错误:检查堡垒机中配置的目标服务器账号密码是否正确,是否已过期。

- 协议不匹配:确认目标服务器开启的协议类型(如Linux默认SSH端口22是否被修改),堡垒机配置需保持一致。

优化登录体验的最佳实践

安全与效率往往存在博弈,优秀的架构设计能实现双赢。

- 启用SSH跳板功能

配置SSH ProxyCommand或利用堡垒机的“跳板”特性,让运维人员在本地客户端直接输入

ssh root@target_ip,系统自动穿透堡垒机,体验与直连无异,但后台依然强制审计。 - 统一门户与单点登录 将堡垒机与企业AD域、LDAP系统打通,员工入职开通域账号后,自动同步至堡垒机并分配基础权限,离职自动禁用,减少账号管理成本。

- 会话录像快速回放 登录后的操作记录应支持倍速回放和定位检索,一旦发生事故,管理员能快速定位到具体的登录会话和违规指令,这是服务器堡垒机登录方式带来的核心审计价值。

通过上述分析可见,构建安全高效的运维通道,关键在于选对登录协议、落实最小权限原则并强制执行多因素认证,只有将每一个登录环节标准化、透明化,才能真正发挥堡垒机的“安全岗哨”作用。

相关问答

为什么运维人员不能直接使用服务器密码登录,而必须通过堡垒机? 直接使用服务器密码登录存在极大风险,密码一旦泄露,攻击者可直接控制服务器,且无法追溯泄露源头;多人共享密码导致责权不清,发生误操作无法定位具体责任人;缺乏审计手段,无法记录操作细节,通过堡垒机登录,实现了账号统一管理、密码自动轮换、操作全程录像,既保障了安全,又满足了合规要求。

在使用SSH客户端通过堡垒机登录时,如何实现免密登录目标服务器? 这需要配置SSH密钥转发或利用堡垒机的“代填”功能,通常做法是在堡垒机后台托管目标服务器的账号密码或私钥,运维人员只需在本地配置SSH客户端连接堡垒机,并配置公钥认证登录堡垒机,连接成功后,堡垒机根据策略自动使用托管的凭证登录目标服务器,运维人员全程无需输入目标服务器密码,既提升了效率,又隔离了真实凭证。

如果您在实施服务器堡垒机登录方式的过程中遇到特定的网络环境难题,欢迎在评论区留言交流。