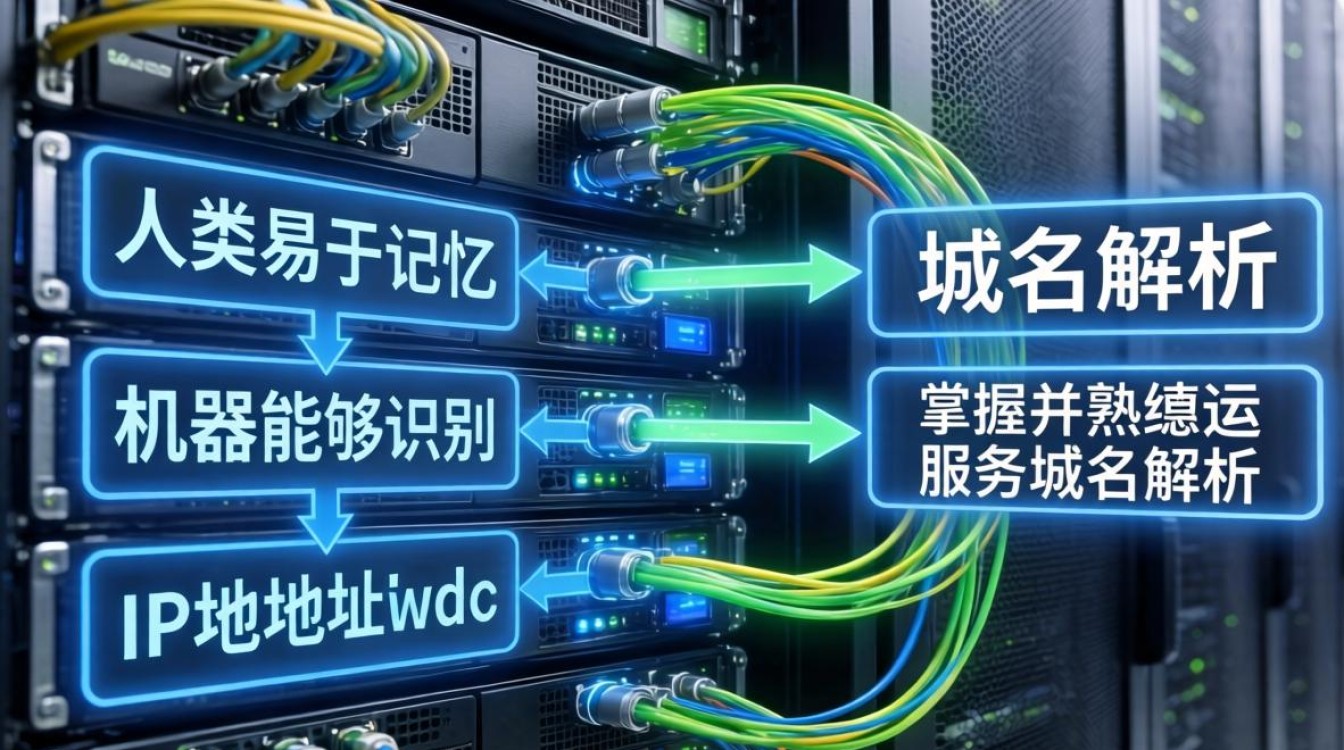

服务器域名解析是网络通信的基石,其核心在于将人类易于记忆的域名转换为机器能够识别的IP地址,掌握并熟练运用服务器域名解析命令,是网络工程师、系统管理员以及开发人员排查网络故障、优化访问速度的必备技能。核心结论在于:高效的网络诊断并非依赖单一工具,而是需要综合运用Ping、Nslookup、Dig、Tracert等命令,形成从连通性测试到深度解析的完整闭环,精准定位解析失败、延迟过高或配置错误等根源问题。

基础连通性测试:Ping命令的快速验证

Ping命令是网络诊断的“听诊器”,虽然其主要功能是测试主机之间的连通性,但在域名解析场景中,它是最快速的验证手段。

-

基本原理与用法 当执行

ping domain.com时,系统会首先尝试解析该域名,如果返回“无法找到主机”或“请求超时”,通常意味着解析环节存在问题。Ping命令会显示解析后的IP地址,这是验证DNS服务器是否正常工作的第一步。 -

应用场景 通过Ping命令,可以迅速判断是本地网络问题、DNS服务器故障还是目标服务器宕机,如果Ping IP地址正常,但Ping域名失败,问题则锁定在域名解析环节。

Windows环境下的利器:Nslookup命令详解

在Windows服务器或客户端环境中,Nslookup是查询DNS记录最常用的工具,它能够显示详细的查询过程和结果。

-

非交互式查询 直接输入

nslookup domain.com,系统会返回当前默认DNS服务器解析出的IP地址,这种方式适合快速查询单个记录。如果需要指定特定的DNS服务器进行解析,可以使用nslookup domain.com 8.8.8.8,这对于验证不同DNS服务商的解析生效情况至关重要。 -

交互式查询与记录类型 输入

nslookup进入交互模式,通过set type=any或set type=mx等命令,可以查询特定类型的DNS记录,排查邮件服务器问题时,查询MX记录是必不可少的步骤,这种灵活的查询方式,使得Nslookup成为Windows平台下排查复杂DNS问题的首选。

Linux环境下的专家工具:Dig命令的深度剖析

Dig(Domain Information Groper)是Linux系统下功能强大的域名解析工具,相比Nslookup,它提供了更详尽的信息和更灵活的输出格式。

-

完整解析路径追踪 执行

dig domain.com,不仅会显示查询结果,还会显示“AUTHORITY SECTION”和“ADDITIONAL SECTION”。这些信息揭示了解析过程的权威来源,能够帮助管理员判断解析链条是否完整,是否存在DNS劫持或错误配置。 -

指定查询类型与追踪模式 使用

dig mx domain.com可专门查询邮件交换记录,而dig +trace domain.com则是Dig命令最强大的功能之一,它模拟了从根服务器开始的迭代查询全过程。通过追踪模式,管理员可以清晰地看到解析请求如何从根服务器传递到顶级域名服务器,最终到达权威域名服务器,这对于排查解析不生效或错误解析具有决定性意义。

路径追踪与延迟分析:Tracert与路由诊断

域名解析成功并不意味着访问畅通,网络路径中的延迟或丢包同样影响用户体验,Tracert(Windows)和Traceroute(Linux)命令用于追踪数据包到达目标主机所经过的路径。

-

定位网络瓶颈 通过

tracert domain.com,可以显示数据包经过的每一个路由节点及其响应时间,如果在某一跳出现明显延迟或星号(),则表明该节点存在故障或网络拥堵。 -

结合解析结果分析 Tracert命令首先会进行域名解析,随后进行路由追踪,如果在第一步解析失败,命令直接终止;若解析成功但后续节点超时,则说明问题出在网络链路而非DNS解析。 这种分层排查思路,能有效避免误判。

本地解析配置与缓存管理:Hosts文件与Ipconfig

在某些特定场景下,服务器域名解析命令的执行结果会受到本地配置的影响,理解这一层面是专业运维的体现。

-

Hosts文件的优先级 操作系统在进行DNS查询前,会优先检查本地Hosts文件。恶意软件常通过篡改Hosts文件实施域名劫持,管理员在排查解析异常时,必须检查Hosts文件,确保没有错误的静态映射记录。

-

DNS缓存清理 为了提高效率,系统会缓存DNS查询结果,当DNS记录变更后,本地缓存可能导致访问依然指向旧IP,使用

ipconfig /flushdns(Windows)或systemd-resolve --flush-caches(Linux)清除缓存,是验证解析变更是否生效的关键操作。忽略缓存因素往往会导致“明明修改了解析却无法生效”的困惑。

常见解析故障的专业解决方案

基于上述命令,针对实际工作中高频出现的解析问题,提供以下专业解决方案:

-

解析未生效问题 修改DNS记录后,由于TTL(生存时间)的存在,全球DNS服务器的更新需要时间。解决方案是使用Dig命令查询权威DNS服务器,确认记录是否已修改,若权威服务器已更新,则需等待本地DNS缓存过期或手动刷新。

-

DNS劫持与污染 如果解析结果指向了错误的IP地址,可能遭遇了DNS劫持。通过对比不同DNS服务器(如Google DNS 8.8.8.8 与本地ISP DNS)的解析结果,可以初步判断是否存在劫持,使用加密DNS(DoH或DoT)是防范此类攻击的有效手段。

-

CNAME与A记录混淆 配置CDN或负载均衡时,常涉及CNAME记录。错误地将CNAME记录与其他记录(如MX记录)混用会导致解析失败,排查时需使用Nslookup或Dig明确查看记录类型,确保配置逻辑符合RFC标准。

相关问答

为什么使用Ping命令能解析域名,但Nslookup显示请求超时? 这种情况通常是因为网络中存在防火墙或安全组策略,Ping使用的是ICMP协议,而Nslookup默认使用UDP协议的53端口,如果防火墙放行了ICMP但拦截了UDP 53端口的数据包,就会出现上述现象。建议检查服务器及网络设备的防火墙规则,确保UDP 53端口畅通。

Dig命令中的ANSWER SECTION为空,但AUTHORITY SECTION有内容,这意味着什么? 这意味着查询的域名在权威DNS服务器上不存在(NXDOMAIN),或者该域名没有配置相应类型的记录,AUTHORITY SECTION返回的是负责该域名的权威服务器信息,告诉查询者“我不知道答案,但你可以去问这些服务器”。这通常是域名输入错误或DNS记录未正确配置的信号。

如果您在服务器域名解析的实际操作中遇到过特殊故障或有独到的排查技巧,欢迎在评论区分享您的经验。